第12回CTF for GIRLSワークショップ開催レポート

みなさんこんにちは、運営の青山です。

2019年9月1日(日)にCTF for GIRLS第12回ワークショップを開催いたしました。

今回のテーマはバイナリ解析+Exploit分野ということで、初めてのExploit回です!!

普段は平日夜に開催することが多いのですが、今回は日曜の午後に実施しました。

2つの分野を実施することに加えて、普段のワークショップより難しめになっているため、お時間も長めに取らせていただきました。

会場には80名ほどの参加者の方々にお集まりいただきました。

会場・ネットワークは株式会社インターネットイニシアティブ(IIJ)様にご提供いただきました。

休日にも関わらず、当日ご対応いただいたIIJ社のみなさま、誠にありがとうございました。

今回は演習環境がLinuxということで、こちらもCTF for GIRLSでは初の試みです。

環境によってはうまく動かないことも。。。そういう時のトラブルシューティングもエンジニア的にはごほうびですね:)

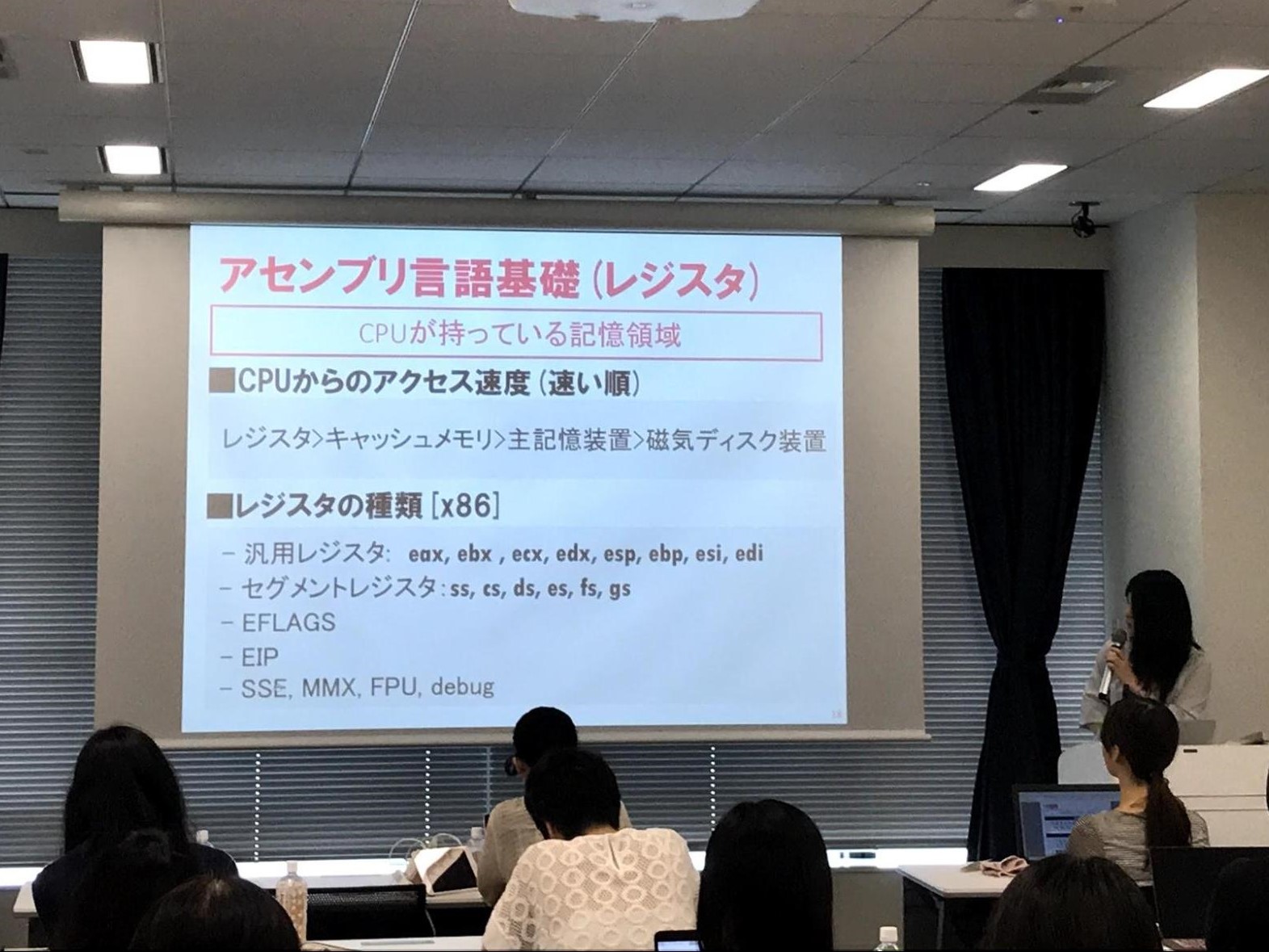

講義はバイナリ、Exploitともに代表の中島明日香さんが担当されました。

バイナリ解析は過去のワークショップでも取り扱ってきましたが、今まではWindows用のバイナリに関するものでした。

今回はLinux用のバイナリを解析するということで、ツールもアセンブリも変わって、新しい気分でのスタートです。

普段デバッガを使わない人にとってはなじみのないであろうGDB(GNU Project debugge)の操作デモをスマートに繰り広げる明日香さん。

運営側も思わず集中して聞き入ってしまいました。

Exploit分野の講義ではLinux用のバイナリの解析と攻撃を学びました。

バイナリ問題と違って、サーバ上で動いているプログラムを攻撃しなければならないので、デバッガで止めてレジスタを書き換えるといったやり方ができないのが特徴ですね。

※今回は問題簡易化のためローカルで実行する方式で演習を行いました。

攻撃コードの生成にpythonを使っていましたが、pythonはCTFで使えるのはもちろん、ちょっとCSVファイルを整形したいときなどにも便利なので、普段プログラミングとは無縁の方にも興味を持ってもらえたら嬉しいですね。

スイーツはTOKYOチューリップローズのチューリップローズという焼き菓子でした。

並んで置かれている様子はまるでお花畑のよう!!

講義の間の張りつめた雰囲気が解けてなごやかなムードに包まれました。

と思ったのも一瞬、休憩が終わった瞬間、静寂の演習時間が始まります。

今回、操作はLinuxのターミナルを開いてコマンドを打つのがほとんどだったので、そこに慣れていないと少し大変だったかもしれません。

演習時間の途中で、バイナリ問題を1問だけ先行して解説しました。

バイナリの演習は鈴木悠さんが担当されました。

CTF for GIRLS初のLinux問題を丁寧に解説いただきました!

今回は手を動かす部分の多い演習だったので、人数の割には質問が少なかったかなあという印象がありましたが、後半になってくると質問をされる方も増えてきました。

とりあえず手を動かして慣れることが一番ですね。

演習時間が終わった後、全ての問題の解説を行いました。

今回は難しめの内容だったので、「なるほど!」という方も、「うーん?」という方もいらっしゃったと思いますが、気になった問題は何度も取り組んでいただけたら、運営側も嬉しいです!

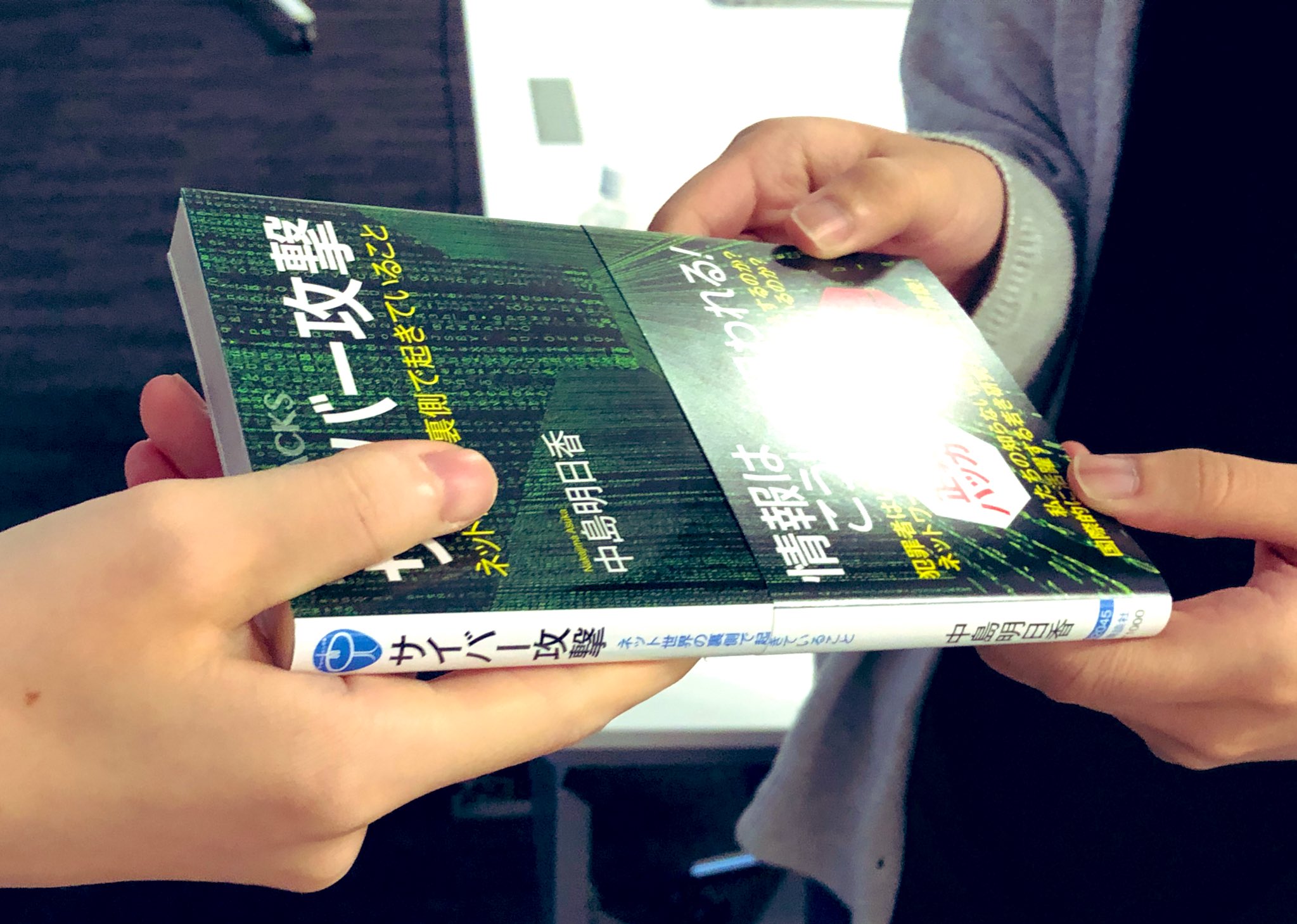

最後に、Twitterにて告知していた中島明日香さんの著書『サイバー攻撃』プレゼントの抽選を行いました!なんと、貴重なサイン本です!

「抽選方法ですが、さっきちょっとスクリプト書いておいたので・・・」というなんともエンジニアらしい抽選を行いました。

当選した3名の方々、おめでとうございます!

オンライン配信では17人の方に参加していただきました。

演習問題が解けたというコメントをいただいて、とても嬉しかったです!

これからも遠隔地の方や、事情があって現地へ来られない方はオンライン配信を楽しみにしていただけたら幸いです。

ワークショップ後の懇親会もたくさんご出席いただきありがとうございました。

今回は普段より早い時間だったので参加しやすかったのではないかなと個人的に思っています。

お仕事の奮闘エピソードや、もくもく会やってるよーという話などを聞いて、すごく刺激になりました!

そしてワークショップの最後にも告知がありましたが、12月7日(土)にCTF for GIRLS CTF(仮)を開催いたします!

過去に攻殻機動隊 REALIZE PROJECTとのコラボレーション企画で3回ほど女性限定CTFを開催しましたが、今回はCTF for GIRLS単独開催となる予定です。

詳細は今後アナウンス予定ですので、お楽しみに。。。

たくさんのご参加をお待ちしております!(青山)